DDoS hücumu necə baş verir və hansı növləri var? Problemi başa düşmək artıq həll yolunun yarısıdır. Buna görə də, əsas DDoS növlərini və saytlarda hansı məqsədlə həyata keçirildiyini nəzərdən keçirəcəyik.

DDoS (Dağıtılmış Xidmətdən imtina hücumu)- bu, bir İnternet resursunun fəaliyyətini dayandırmaq və ya pozmaq üçün məqsədyönlü tədbirlər toplusudur. Hər hansı bir qaynaq, bir onlayn mağaza, bir hökumət veb saytı və ya bir oyun serveri də daxil olmaqla qurban ola bilər. Bu halların əksəriyyətində təcavüzkar bu məqsədlə virusa yoluxmuş kompüterlər şəbəkəsindən istifadə edir. Belə bir şəbəkəyə botnet deyilir. Bir koordinasiya edən master serveri var. Hücum etmək üçün haker belə bir serverə bir əmr göndərir və bu da hər botun zərərli şəbəkə istəklərini yerinə yetirməyə başlamasını bildirir.

DDoS hücumunun səbəbləribəlkə çox. Misal üçün:

- Əyləncə üçün... Bu sahədə ən azından məlumatı olan hər kəs tərəfindən ibtidai bir hücum təşkil edilə bilər. Düzdür, belə bir hücum nə anonim, nə də təsirli olur və bunu törədənlər bu barədə heç bilməyə də bilərlər. Çox vaxt belə hallar məktəblilər tərəfindən əylənmək üçün tətbiq olunur. Belə "əyləncənin" məqsədi demək olar ki, İnternetdəki hər hansı bir sayt ola bilər.

- şəxsi bəyənməməsi səbəbindən ... Sitenize bir DDoS hücumu aşağıdakı səbəbdən ola bilər. Yolu kimdən keçdiyinizi heç vaxt bilmirsiniz, rəqibləriniz və İnternet qaynağınızı sevməyən hər kəs bunu edə bilər.

- şantaj və ya qəsb üçün ... Fırıldaqçılar əksər hallarda böyük şirkətləri şantaj edirlər. Serverlərə edilən hücumu dayandırmaq və ya uğursuz etmək üçün bir haqq alırlar.

- haqsız rəqabət ... Çox vaxt bu cür hücumlar bir saytın nüfuzunu pozmaq və müştəri axınını itirmək üçün hazırlanır.

İlk DDoS hücumları 1996 -cı ildə ortaya çıxdı. Doğrudur, bu fenomen 1999 -cu ildə dünyanın nəhəngləri - Amazon, Yahoo, CNN, eBay, E -Trade -in sıradan çıxması ilə xüsusi diqqət çəkdi. Və problemi həll etmək üçün təcili tədbirlər görməyə yalnız 2000 -ci ildə, əsas şirkətlərin serverlərinə yenidən təsir edildikdə başladılar.

DDoS növləri.

Sadə trafik HTTP istəkləridir. Sorğunun əsasını HTTP başlığı təşkil edir. Müraciətçi, istədiyi xüsusiyyətləri verərək istədiyi qədər başlıqdan istifadə edə bilər. DDoS təcavüzkarları bu başlıqları dəyişdirə bilər və bu da onları hücum kimi tanımağı çətinləşdirir.

HTTP GET

- HTTP (S) tələbi alın- serverdən məlumat tələb edən bir üsul. Bu istək, serverdən bir fayl, şəkil, səhifə və ya skriptin veb brauzerdə nümayiş etdirilməsini "xahiş edə" bilər.

- HTTP (S) daşqın əldə edin- OSI modelinin tətbiq qatının (7) DDoS hücumu. Təcavüzkar, mənbələrini daşımaq üçün serverə güclü bir istək axını göndərir. Bu ssenaridə server real ziyarətçilərin istəklərinə cavab verməyi dayandırır.

HTTP POST

- HTTP (S) POST sorğusu- mahiyyəti, məlumatların serverdə daha da işlənməsi üçün sorğunun gövdəsinə yerləşdirilməsindən qaynaqlanan bir üsul. HTTP POST tələbi təqdim olunan məlumatları kodlaşdırır və forma yerləşdirir və sonra bu məzmunu serverə təqdim edir. Bu üsul böyük miqdarda məlumatların ötürülməsinə ehtiyac olduqda istifadə olunur.

- HTTP (S) POST daşqını- POST istəklərinin sayı serveri üstələdiyi və nəticədə onlara cavab verə bilmədiyi bir DDoS hücumu növü. Bunun nəticəsi olaraq serverin təcili olaraq bağlanmasıdır.

Yuxarıda göstərilən bütün istəklər də HTTPS vasitəsilə ötürülür, ötürülən məlumatlar bu halda şifrələnir. Və bu cür müdafiə hakerlər üçün faydalıdır. Həqiqətən də belə bir sorğunu müəyyən etmək üçün server əvvəlcə onun deşifrini açmalıdır. Və belə bir hücum zamanı sorğu axınının şifrəsini açmaq çox çətindir və bu serverdə əlavə yük yaradır.

ICMP daşqını (və ya Şirin hücum)... Çox təhlükəli bir hücum növü. Haker təcavüzkarın ünvanını qurbanın ünvanına dəyişən saxta bir ICMP paketi göndərir. Bütün qovşaqlar bu ping sorğusuna cavab göndərir. Bunun üçün əksər hallarda qurbanın kompüterinin heç bir şansı olmaması üçün böyük bir şəbəkədən istifadə edirlər.

UDP sel (və ya Fraggle hücumu)... Tipi ICMP daşqınına bənzəyir, baxmayaraq ki, bu halda UDP paketləri istifadə olunur. Bant genişliyi doyma səbəbindən qurbanın serverinə xidmət göstərilmir.

SYN daşqını... Bu hücum, mövcud olmayan bir geri dönüş ünvanı olan bir SYN paketi göndərməklə çox sayda eyni vaxtda TCP bağlantısının başlamasına əsaslanır.

"Ağır paketlər" göndərilir... Bu cür hücumda, təcavüzkar serverə bant genişliyini doyurmayan, lakin prosessor vaxtını boşa çıxaran paketlər göndərir. Nəticədə sistem çökür və istifadəçilər öz mənbələrini ala bilmirlər.

Günlük sənədləri ilə server daşması... Günlük fayllarının fırlanma sistemi səhv olarsa, fırıldaqçı böyük paketlər göndərə bilər ki, bu da tezliklə serverin sabit diskindəki bütün boş yerləri tutacaq. Nəticədə sistem çökür.

Kod səhvləri... Bu sahədə təcrübəsi olan bəzi kiber cinayətkarlar, kommersiya təşkilatlarının kompleks sistemlərinə hücum edə biləcək xüsusi istismar proqramları hazırlayırlar. Bunu etmək üçün proqram kodunda xidmətin dayandırılmasına səbəb ola biləcək səhvlər axtarırlar.

Proqram kodundakı çatışmazlıqlar... Vəziyyət eynidir: hakerlər proqramların və ya əməliyyat sistemlərinin kodlarında səhvlər axtarır, onları müstəsna vəziyyətləri idarə etməyə məcbur edir, nəticədə proqramlar uğursuz olur.

DDoS nəzarət üsullarını iki növə bölmək olar:aktiv və passiv... Passiv, əvvəlcədən hazırlanmış bir hücumun qarşısının alınması və qarşısının alınması üsullarıdır, bu anda bir hücum artıq baş verərsə, aktiv olanlar istifadə olunur.

Əsas passiv üsul əlbəttəqarşısının alınması... Bir çoxları bu üsulu əhəmiyyətsiz hesab edirlər, amma yenə də əksər hallarda əsas metoddur.

Qarşısının alınması şəxsi ədavət, rəqabət, dini və ya digər fərqliliklər kimi faktorların aradan qaldırılmasına əsaslanmalıdır. Əgər bu cür səbəblər vaxtında aradan qaldırılsa və müvafiq nəticələr çıxarılsa, onda DDoS İnternet resursunuza təsir etməyəcək. Amma bu üsul problemin texniki tərəfi deyil, daha çox idarəetmə ilə bağlıdır.

İstifadə ixtisaslaşdırılmış proqram və aparat.

Bu gün bir çox istehsal şirkəti DDoS hücumlarından qorunmaq üçün xüsusi və hazır həllər hazırlamışdır. Bu proqram, müxtəlif növ təşkilatlar üçün kiçik və ən böyük saytları qorumaq üçün fərqli tipdədir. Həm də profilaktik bir üsul olduğu üçün passiv müdafiə üsulu sayılır.

Trafikin süzülməsi və bloklanmasıhücum edən maşınlardan gələn, hücumu azaltmağa və ya tamamilə söndürməyə imkan verir. İki filtrləmə üsulu var: ACL ilə marşrutlaşdırma və firewalllardan istifadə. ACL -lərdən istifadə, TCP protokollarına təsir etmədən və istifadəçinin mənbəyə giriş sürətini yavaşlatmadan ikincil protokolları süzgəcdən keçirməyə imkan verir. Firewall yalnız özəl şəbəkələri qorumaq üçün istifadə olunur.

Əks DDoS- trafikin təcavüzkara yönləndirilməsi. Kifayət qədər server tutumunuz varsa, hücumun öhdəsindən gələ bilməz, həm də təcavüzkarın avadanlıqlarını deaktiv edə bilərsiniz. Doğrudur, OS, sistem xidmətləri və ya veb tətbiqlərinin proqram kodunda səhvlər olduqda bu cür qorunma.

Zəifliklərin aradan qaldırılması- qoruma növü sistemlərdə və ya xidmətlərdə səhvlərin aradan qaldırılmasına yönəlib. Təəssüf ki, bu qoruma üsulu sel hücumlarına qarşı işləmir.

Paylanmış sistemlərin qurulması- DDoS hücumları səbəbindən bəzi qovşaqlar əlçatmaz olsa belə istifadəçilərə xidmət etməyə imkan verir. Bunun üçün fərqli DC -lərdə yerləşən müxtəlif növ şəbəkə və ya server avadanlıqlarından istifadə olunur. Çox vaxt lazımsız bir sistem də quraşdırılır. Nüfuzuna dəyər verən və çox sayda istifadəçisi olan böyük layihələr üçün bunu etmək faydalıdır.

Monitorinq- xüsusi monitorinq və xəbərdarlıq sisteminin quraşdırılması. DDoS hücumunu müəyyən meyarlara görə hesablamağı mümkün edəcək. Monitorinq birbaşa hücuma məruz qalan sistemi qorumur, ancaq vaxtında reaksiya verməyə və resurs əməliyyat sistemindəki uğursuzluğun qarşısını almağa imkan verir. Bu, əlbəttə ki, passiv müdafiə üsuludur.

DDoS hücumlarından qorunmaq üçün xidmət alınması- hücum edən serverlərə istənməyən trafikin süzülməsi üçün bir çox mexanizmdən istifadə edərək bir çox DDoS hücumlarından müdafiə olunmağa imkan verir. Düzdür, bu cür xidmətlər ucuz deyil.

DDoS onlayn qaynağınıza hücum edən fırıldaqçıların təhdidlərinə necə cavab vermək olar? Daha ətraflı növbəti hissədə.

Yalnız yuxarıda göstərilən tədbirlərin kompleksi saytınızı DDoS-dan qorumağa və xidmətinizi qorumağa kömək edəcəkdir.

DDoS hücumları haqqında. Daha ətraflı məlumat üçün İnternetdəki bir qaynağı qorumaq üçün əsas qaydalar.

9109 vaxt 11 Bu gün baxılıb

Dağıtılmış xidmət hücumları və ya qısaca DDoS, bütün dünyada İnternet qaynaqları sahibləri üçün böyük bir baş ağrısı halına gəldi. Buna görə bir veb saytına DDoS hücumlarından qorunmaq bu gün əlavə bir seçim deyil, boş vaxtdan, böyük itkilərdən və nüfuzuna xələl gətirməmək istəyənlər üçün bir şərtdir.

Bunun hansı xəstəlik olduğunu və özünüzü bundan necə qoruyacağınızı daha ətraflı izah edəcəyik.

DDoS nədir

Paylanmış Xidmətdən imtina, istifadəçi istəklərini emal etməməsi üçün bir məlumat sisteminə edilən hücumdur. Sadə sözlə, DDoS, çox sayda mənbədən trafik olan bir veb qaynağını və ya serveri əlçatmaz etməkdir. Çox vaxt belə bir hücum böyük bir şirkətdə və ya hökumət təşkilatında şəbəkə kəsilmələrini provoke etmək üçün edilir.

DDoS hücumları başqa bir ümumi veb təhlükəsinə bənzəyir - Xidmətdən imtina (DoS). Yeganə fərq, tipik bir paylanmış hücumun bir nöqtədən gəlməsidir, bir DDos hücumu daha böyükdür və fərqli mənbələrdən gəlir.

DDoS hücumunun əsas məqsədi, veb saytın fəaliyyətini maneə törətməklə ziyarətçilər üçün əlçatmaz etməkdir. Ancaq bu cür hücumların diqqəti digər zərərli təsirlərdən yayındırmaq üçün edildiyi vaxtlar var. Bir DDoS hücumu, məsələn, bir təşkilatın verilənlər bazasını ələ keçirmək üçün bir təhlükəsizlik sistemi pozulduqda həyata keçirilə bilər.

DDoS hücumları 1999 -cu ildə iri şirkətlərin saytlarına (Yahoo, eBay, Amazon, CNN) edilən bir sıra hücumlarla ictimaiyyətin diqqətini çəkdi. O vaxtdan bəri bu tip kiber cinayətlər qlobal bir təhlükəyə çevrildi. Mütəxəssislərin fikrincə, son illərdə onların tezliyi 2,5 dəfə artıb və maksimum güc 1 Tbit / saniyəni keçməyə başlayıb. Hər altıncı Rusiya şirkəti ən azı bir dəfə DDoS hücumunun qurbanı oldu. 2020 -ci ilə qədər onların ümumi sayı 17 milyona çatacaq.

Ən mürəkkəb DDoS hücumlarına qarşı gecə-gündüz qorunan bir hosting platforması.

DDoS hücumlarının səbəbləri

- Şəxsi ədavət.Çox vaxt təcavüzkarları korporasiyalara və ya hökumət şirkətlərinə hücum etməyə təşviq edir. Məsələn, 1999 -cu ildə FTB saytlarına hücumlar edildi və bir neçə həftə ərzində əlil oldu. Bu, FTB-nin hakerlərə qarşı genişmiqyaslı basqına başladığı üçün baş verdi.

- Siyasi etiraz. Adətən bu cür hücumlar hacktivistlər - vətəndaş etirazı ilə bağlı radikal fikirlərə malik İT mütəxəssisləri tərəfindən həyata keçirilir. Tanınmış bir nümunə, 2007-ci ildə Estoniya hökumət qurumlarına edilən bir sıra kiber hücumlardır. Onların ehtimal olunan səbəbi Tallindəki Azadlıq Əsgəri Abidəsinin sökülmə ehtimalı idi.

- Əyləncə. Bu gün daha çox insan DDoS -dan asılıdır və öz gücünü sınamaq istəyir. Yeni başlayan hakerlər tez -tez əylənmək üçün hücumlar edirlər.

- Şantaj və şantaj. Hücuma başlamazdan əvvəl haker mənbənin sahibi ilə əlaqə saxlayır və fidyə tələb edir.

- Müsabiqə. DDoS hücumları, rəqiblərinə təsir göstərmək üçün vicdansız bir şirkətdən sifariş verilə bilər.

Potensial qurbanlar kimlərdir

DDoS, müntəzəm bloglardan tutmuş böyük şirkətlərə, banklara və digər maliyyə qurumlarına qədər hər ölçülü veb saytları məhv edə bilər.

Kaspersky Laboratoriyasının araşdırmalarına görə, hücum firmaya 1,6 milyon dollara qədər ziyan vura bilər. Bu ciddi bir zərərdir, çünki hücum edilən veb qaynağı bir müddət xidmət edə bilməz, buna görə də dayanma vaxtıdır.

Çox vaxt saytlar və serverlər DDoS hücumlarından əziyyət çəkirlər:

- böyük şirkətlər və dövlət qurumları;

- maliyyə təşkilatları (banklar, idarə şirkətləri);

- kupon xidmətləri;

- tibb müəssisələri;

- ödəniş sistemləri;

- KİV və məlumat toplayıcıları;

- onlayn mağazalar və e-ticarət müəssisələri;

- onlayn oyunlar və oyun xidmətləri;

- kriptovalyuta birjaları.

Çox keçməmiş, DDoS hücumlarının tez-tez qurbanlarının kədərli siyahısına ümumilikdə Əşyaların İnterneti (IoT) adı ilə tanınan İnternetə bağlı avadanlıqlar əlavə edildi. Bu sahədə ən yüksək artım dinamikası, böyük mağazalarda və ya ticarət mərkəzlərində onlayn kassaların fəaliyyətini pozmağa yönəlmiş kiber hücumlarla göstərilir.

İş mexanizmi

Bütün veb serverlərin eyni anda idarə edə biləcəyi istəklərin sayına görə öz məhdudiyyətləri var. Əlavə olaraq, Şəbəkəni və serveri birləşdirən kanalın bant genişliyi üçün bir məhdudiyyət var. Bu məhdudiyyətləri aşmaq üçün təcavüzkarlar botnet və ya zombi şəbəkəsi adlanan zərərli proqramları olan bir kompüter şəbəkəsi yaradırlar.

Bir botnet yaratmaq üçün kiber cinayətkarlar troyanı e-poçt, sosial şəbəkələr və ya veb saytlar vasitəsi ilə yayırlar. Botnetə daxil olan kompüterlərin bir -biri ilə fiziki əlaqəsi yoxdur. Onları yalnız usta-hakerin məqsədlərinə "xidmət etmək" birləşdirir.

Bir DDoS hücumu zamanı bir haker "yoluxmuş" zombi kompüterlərə əmrlər göndərir və onlar hücuma keçirlər. Botnetlər, hər hansı bir sistemi həddindən artıq yükləyə biləcək böyük miqdarda trafik yaradır. DDoS üçün əsas "obyektlər" ümumiyyətlə server bant genişliyi, DNS serveri və İnternet bağlantısının özüdür.

DDoS Hücum İşarələri

Daxil olanların hərəkətləri məqsədlərinə çatdıqda, bu, serverin və ya orada yerləşdirilən mənbənin işindəki uğursuzluqlarla dərhal müəyyən edilə bilər. Ancaq bir DDoS hücumu haqqında əvvəlcə öyrənə biləcəyiniz bir sıra dolayı əlamətlər var.

- Server proqramı və OS tez -tez başlayır və açıqca uğursuzluq- donma, səhv bağlanma və s. hardware gücü gündəlik ortalamadan kəskin şəkildə fərqlənən server.

- Sürətli artım gələntrafik bir və ya bir neçə limanda.

- Dəfələrlə eyni tipli təkrar hərəkətlər müştərilər bir mənbədə (sayta girmək, fayl yükləmək).

- Serverin, təhlükəsizlik duvarının və ya şəbəkə cihazlarının qeydlərini (istifadəçi hərəkətlərinin qeydlərini) təhlil edərkən, çoxlu müraciətlər fərqli mənbələrdən eyni tipli birinə liman və ya xidmət. İstək auditoriyası sayt və ya xidmətin hədəf auditoriyasından kəskin fərqlənirsə, xüsusilə diqqətli olmalısınız.

DDoS hücum növlərinin təsnifatı

Protokol hücum (nəqliyyat qatı)

Bir DDoS hücumu bir serverin və ya veb qaynağının şəbəkə qatına yönəldilmişdir, buna görə tez -tez bir şəbəkə təbəqəsi və ya nəqliyyat qatı hücumu olaraq adlandırılır. Məqsədi, quraşdırılmış bir təhlükəsizlik günlüyü (firewall) olan bir təhlükəsizlik duvarında, mərkəzi bir şəbəkədə və ya yük balanslaşdırma sistemində masa yerini həddindən artıq yükləməkdir.

Nəqliyyat qatında ən çox yayılmış DDoS üsuludur şəbəkə sel, qəbul edən düyünün fiziki olaraq öhdəsindən gələ bilməyəcəyi müxtəlif səviyyələrdə böyük bir kukla sorğu axını yaratmaq.

Tipik olaraq, şəbəkə xidməti, FIFO qaydasını tətbiq edir ki, kompüter birinci tələbi emal etməyincə ikinci tələbi yerinə yetirməsin. Ancaq hücum zamanı istəklərin sayı o qədər artır ki, cihazın ilk istəklə işi başa çatdırmaq üçün kifayət qədər resursu yoxdur. Nəticədə, sel bant genişliyini mümkün qədər doyurur və bütün rabitə kanallarını tamamilə bağlayır.

Ümumi şəbəkə daşqın növləri

- HTTP daşqını- ünsiyyət qovşaqlarını tıxalaraq hücum edilən serverə adi və ya şifrəli bir HTTP mesajı göndərilir.

- ICMP daşqını- təcavüzkarın botneti qurbanın ana maşınını yankı cavabları verməyə borclu olduğu xidmət istəkləri ilə yükləyir. Bu tip hücumların xüsusi bir nümunəsidir Pdaşqın və ya Şirin hücum, ünsiyyət kanalları bir şəbəkə qovşağının mövcudluğunu yoxlamaq üçün istifadə edilən ping istəkləri ilə doldurulduqda. ICMP daşqın təhlükəsi səbəbindən sistem idarəçiləri tez -tez bir təhlükəsizlik duvarı istifadə edərək ICMP istəklərini yerinə yetirmək qabiliyyətini tamamilə bloklayırlar.

- SYN daşqını- Hücum "üçlü əl sıxma" prinsipi kimi tanınan TCP protokolunun əsas mexanizmlərindən birini təsir edir (sorğu -cavab alqoritmi: SYN paketi - SYN -ACK paketi - ACK paketi). Qurban cavab vermədən saxta SYN istəkləri ilə bombalanır. İstifadəçi kanalı, ACK paketinin cavabını gözləyən gedən əlaqələrdən TCP bağlantılarının növbəsi ilə tıxanır.

- UDP sel- qurbanın ana maşınının təsadüfi portları, UDP paketləri ilə doludur, cavabları şəbəkə mənbələrini çox yükləyir. Bir DNS serverinə yönəldilmiş UDP daşqınının bir dəyişikliyi deyilir DNS daşqını.

- MAC sel- hədəf, fərqli MAC ünvanlarına malik "boş" paket axınları ilə tıxanan şəbəkə avadanlıqlarıdır. Bu tip DdoS hücumlarından qorunmaq üçün şəbəkə açarları MAC ünvanlarını yoxlamaq və süzmək üçün qurulmuşdur.

Tətbiq Layihəsi Hücumları (İnfrastruktur Layer)

Bu çeşid, hardware qaynaqlarını ələ keçirmək və ya söndürmək lazım olduqda istifadə olunur. "Basqınçıların" hədəfi həm fiziki, həm də təsadüfi giriş yaddaşı və ya prosessor vaxtı ola bilər.

Bant genişliyini çox yükləmək lazım deyil. Qurbanın prosessorunu həddindən artıq yükləmək və ya başqa sözlə, bütün emal müddətini çəkmək kifayətdir.

DDoS hücum tətbiq növləri

- Göndərmək "AğırNS "paketlər birbaşa prosessora gedin. Cihaz mürəkkəb hesablamaları idarə edə bilmir və nasaz olmağa başlayır və bununla da ziyarətçilərin sayta daxil olmasına mane olur.

- Skript serveri doldurmaq üçün istifadə olunur Zərərli məzmun- qeyd sənədləri, "istifadəçi şərhləri" və s. Sistem administratoru serverdə bir məhdudiyyət qoymamışdırsa, bir haker bütün sabit diski dolduracaq çoxlu fayl paketləri yarada bilər.

- İlə problemlər kvota sistemi... Bəzi serverlər xarici proqramlarla ünsiyyət qurmaq üçün CGI (Common Gateway Interface) istifadə edir. CGI -yə giriş əldə edərkən, təcavüzkar, bəzi mənbələrdən, məsələn, prosessor vaxtından öz maraqları üçün istifadə edəcək öz skriptini yaza bilər.

- Yarımçıq yoxlama ziyarətçi məlumatları. Həm də prosessor resurslarının tükənmə nöqtəsinə qədər uzun və ya hətta sonsuz istifadəsinə gətirib çıxarır.

- II tip hücum... Qoruma sistemində yanlış bir həyəcana səbəb olur ki, bu da mənbəni xarici dünyadan avtomatik olaraq bağlaya bilər.

Tətbiq Layihə Hücumları

Tətbiq qatı DDoS hücumu, proqramın xarici təhdidlərə məruz qalmasına səbəb olan kod istehsalındakı çatışmazlıqlardan istifadə edir. Bu hücum növü, "Ölüm Ping" kimi ümumi bir hücuma aid edilə bilər - ICMP paketlərinin qurbanın kompüterinə daha uzun uzunluqda kütləvi şəkildə göndərilməsi, buferin daşmasına səbəb olur.

Ancaq peşəkar hakerlər nadir hallarda bant genişliyi sıxlığı kimi sadə bir üsula əl atırlar. Böyük şirkətlərin mürəkkəb sistemlərinə hücum etmək üçün, serverin sistem quruluşunu tam anlamağa və qurbanın proqram təminatının zəifliyini nəzərə alan bir proqram, əmr zənciri və ya bir proqram kodu parçası yazmağa çalışırlar. kompüterə hücum.

DNS hücumları

- Birinci qrup bunu hədəfləyir zəiflikvə daxilindəAÇIQ DNS serverləri. Bunlara Sıfır günlük hücum və Fast Flux DNS kimi ümumi kiber cinayət növləri daxildir.

Ən çox yayılmış DNS hücum növlərindən birinə DNS saxtakarlığı deyilir. Bu müddətdə təcavüzkarlar istifadəçini saxta səhifəyə yönləndirərək server önbelleğindeki IP ünvanını dəyişdirirlər. Keçid zamanı cinayətkar istifadəçinin şəxsi məlumatlarına daxil olur və onlardan öz xeyrinə istifadə edə bilər. Məsələn, 2009 -cu ildə DNS qeydinin saxtalaşdırılması səbəbindən istifadəçilər bir saat ərzində Twitter -ə girə bilmədilər. Bu hücum siyasi xarakter daşıyırdı. İrandan gələn sosial şəbəkə hakerlərinin ana səhifəsində Amerika təcavüzü ilə bağlı xəbərdarlıq edən hücumçular - İkinci qrupa səbəb olan DdoS hücumlarıdır DNS işləməməsi-serverlər... Uğursuzluq halında, istifadəçi istədiyiniz səhifəyə gedə bilməyəcək, çünki brauzer müəyyən bir sayta xas olan IP ünvanını tapa bilməz.

DDoS hücumlarının qarşısının alınması və qarşısının alınması

Corero Network Security görə, dünyanın bütün şirkətlərinin ⅔ -dən çoxu hər ay Girişdən imtina hücumlarına məruz qalır. Üstəlik, onların sayı 50 -yə çatır.

DDoS hücumlarına qarşı server qoruması təmin etməyən veb sayt sahibləri nəinki böyük itkilər verə bilər, həm də müştərilərin inamını və bazarda rəqabət qabiliyyətini azalda bilər.

DDoS hücumlarından qorunmağın ən təsirli yolu, provayder tərəfindən yüksək bantlı İnternet kanallarına quraşdırılmış filtrlərdir. Bütün trafikin ardıcıl analizini aparır və şübhəli şəbəkə fəaliyyətini və ya səhvlərini müəyyən edirlər. Filtrlər həm marşrutlaşdırıcılar səviyyəsində, həm də xüsusi aparat qurğularından istifadə etməklə quraşdırıla bilər.

Qoruma üsulları

- Proqram yazma mərhələsində belə, saytın təhlükəsizliyi barədə düşünmək lazımdır. Hərtərəfli proqram təminatını yoxlayın səhvlər və zəifliklər üçün.

- Müntəzəm olaraq proqram yeniləmə və problemlər yaranarsa köhnə bir versiyaya keçmə variantını da nəzərdən keçirin.

- İzləyin girişi məhdudlaşdırır... İdarəetmə ilə əlaqəli xidmətlər üçüncü tərəflərin girişindən tamamilə bağlanmalıdır. İdarəçi hesabınızı güclü parollarla qoruyun və tez -tez dəyişdirin. İşdən çıxan işçilərin hesablarını vaxtında silin.

- Giriş idarəetmə interfeysi yalnız daxili şəbəkədən və ya VPN vasitəsilə həyata keçirilməlidir.

- Sistemi tarayın zəifliklərin olması... Zəifliklərin ən təhlükəli variantları, nüfuzlu OWASP Top 10 reytinqi tərəfindən mütəmadi olaraq dərc olunur.

- Tətbiq edin proqram firewall- WAF (Web Application Firewall). Göndərilən trafikə və sorğuların qanunauyğunluğuna nəzarət edir.

- İstifadə edin CDN(Məzmun Çatdırılma Şəbəkəsi). Dağıtılmış bir şəbəkə üzərində işləyən bir məzmun çatdırma şəbəkəsidir. Trafik çoxlu serverlərdə sıralanır ki, bu da ziyarətçilərin gecikməsini azaldır.

- Daxil olan trafikə nəzarət edin girişə nəzarət siyahıları (ACL) burada obyektə (proqrama, prosesə və ya fayla) daxil olan şəxslərin siyahısı və rolları göstəriləcəkdir.

- Bacarmaq trafikə mane olmaq hücum edən cihazlardan gəlir. Bu iki şəkildə edilir: firewall və ya ACL istifadə edərək. Birinci halda, müəyyən bir axın bloklanır, lakin eyni zamanda ekranlar "müsbət" trafiki "mənfi" dən ayıra bilməz. İkincisində isə kiçik protokollar süzülür. Bu səbəbdən, hakerin birinci dərəcəli istəkləri tətbiq etməsinin heç bir faydası olmayacaq.

- Özünüzü DNS saxtakarlığından qorumaq üçün vaxtaşırı etməlisiniz DNS önbelleğini təmizləyin.

- İstifadə edin spam botlardan qorunma- captcha (captcha), formaların doldurulması üçün "insan" vaxt çərçivələri, reCaptcha ("Mən robot deyiləm" onay qutusu) və s.

- Əks hücum... Bütün zərərli trafik təcavüzkara yönləndirilir. Yalnız hücumu dəf etməyə deyil, həm də təcavüzkarın serverini məhv etməyə kömək edəcək.

- Resursların yerləşdirilməsi bir neçə müstəqil server... Bir server uğursuz olarsa, qalanları işlək vəziyyətdə olacaq.

- Kanıtlanmış istifadə hardware qorunması DDoS hücumlarından. Məsələn, Impletec iCore və ya DefensePro.

- İşləyən bir hosting provayderi seçin etibarlı təchizatçı kiber təhlükəsizlik xidmətləri. Etibarlılıq meyarları arasında mütəxəssislər fərqləndirirlər: keyfiyyət zəmanətlərinin mövcudluğu, bütün təhdidlərdən qorunma, gecə-gündüz texniki dəstək, şəffaflıq (müştərilərin statistikaya və analitiklərə girişi), habelə zərərli trafikə görə tarifin olmaması. .

Nəticə

Bu yazıda bir DDoS hücumunun nə demək olduğunu və saytınızı hücumlardan necə qoruyacağına baxdıq. Xatırlamaq vacibdir ki, bu cür zərərli fəaliyyət hətta ən təhlükəsiz və ən böyük veb resurslarını da deaktiv edə bilər. Bu, böyük itkilər və müştəri itkisi şəklində ciddi nəticələrə səbəb olacaq. Buna görə də mənbənizi DDoS hücumlarından qorumaq bütün kommersiya strukturları və dövlət qurumları üçün təcili vəzifədir.

DDoS hücumlarından peşəkar səviyyədə qorunmaq istəyirsinizsə - seçin! Daimi monitorinq və gecə-gündüz texniki dəstək.

Yəqin ki, bir çox müasir kompüter və İnternet istifadəçisi, böyük şirkətlərin hər hansı bir saytına və ya serverinə qarşı kiber cinayətkarlar tərəfindən həyata keçirilən DDoS hücumlarının olduğunu eşitmişlər. DDoS hücumunun nə olduğunu, bunu özünüz necə edəcəyinizi və özünüzü bu cür hərəkətlərdən necə qoruyacağınızı görək.

DDoS hücumu nədir?

Başlamaq üçün, bəlkə də bu cür qanunsuz hərəkətlərin nə olduğunu anlamağa dəyər. Dərhal bir şərt qoyaq ki, "DDoS hücumu: bunu özünüz necə etməlisiniz" mövzusunu nəzərdən keçirərkən, məlumatlar praktiki istifadə üçün deyil, yalnız məlumat üçün veriləcəkdir. Bu cür hərəkətlərin hamısı cinayət məsuliyyətinə cəlb olunur.

Hücumun özü, ümumiyyətlə, bir serverə və ya sayta kifayət qədər çox sayda sorğu göndərilməsidir ki, sorğuların həddi keçildikdə bir web resursunun və ya provayderin xidmətinin bağlanması şəklində fəaliyyətini maneə törədir. təhlükəsizlik proqramı, təhlükəsizlik duvarları və ya xüsusi avadanlıqları olan server.

Xüsusi proqramlar olmadan bir kompüter terminalından bir istifadəçi tərəfindən DDoS hücumunun yaradıla bilməyəcəyi aydındır. Nəhayət, günlərlə oturmayacaq və hər dəqiqə hücuma məruz qalan sayta sorğu göndərəcək. Belə bir rəqəm işləməyəcək, çünki hər bir provayderin DDoS hücumlarından qorunması var və bir istifadəçi qısa müddətdə tələb limitini aşacaq və müxtəlif qoruyucu mexanizmləri işə salan bir serverə və ya sayta bu qədər sorğu verə bilməz. Beləliklə, öz hücumunuzu yaratmaq üçün başqa bir şeydən istifadə etməlisiniz. Ancaq bu barədə daha sonra.

Niyə təhlükə var?

Bir DDoS hücumunun nə olduğunu, bunu necə edəcəyinizi və serverə çox sayda sorğu göndərdiyinizi başa düşsəniz, bu cür hərəkətlərin həyata keçirilmə mexanizmlərini nəzərdən keçirməyə dəyər.

Çox sayda sorğunun öhdəsindən gələ bilməyən etibarsızlar, provayderin təhlükəsizlik sistemində və ya "əməliyyat sistemlərində" olan boşluqlar, sistemin daha da donması və ya təcili olaraq bağlanması ilə daxil olan sorğuları emal etmək üçün sistem resurslarının olmaması və s.

Belə bir fenomenin başlanğıcında, öz-özünə bir DDoS hücumu, əsasən köməyi ilə qoruma sistemlərinin işini yaradan və sınaqdan keçirən proqramçılar tərəfindən həyata keçirildi. Yeri gəlmişkən, hətta Yahoo, Microsoft, eBay, CNN və digərləri kimi İT nəhəngləri belə DoS və DDoS komponentlərini silah kimi istifadə edən kiber cinayətkarların hərəkətlərindən əziyyət çəkirdilər. Bu vəziyyətlərdə əsas məqam, İnternet resurslarına girişi məhdudlaşdırmaq baxımından rəqibləri ortadan qaldırmaq cəhdləri idi.

Ümumiyyətlə, müasir e-tacirlər də bunu edirlər. Bunu etmək üçün sadəcə DDoS hücumları üçün proqramı yükləyin və sonra necə deyərlər texnologiya məsələsidir.

DDoS hücumlarının növləri

İndi bu hücum növünün təsnifatı haqqında bir neçə kəlmə. Hamı üçün əsas şey serveri və ya saytı deaktiv etməkdir. Birinci növ, serverə yerinə yetirilməsi üçün səhv təlimat göndərməklə əlaqəli səhvləri ehtiva edir, bunun nəticəsində işinin anormal bir şəkildə dayandırılması baş verir. İkinci seçim, istifadəçi məlumatlarının kütləvi şəkildə göndərilməsidir ki, bu da sistem resurslarına yükün artması ilə sonsuz (dövri) yoxlamaya səbəb olur.

Üçüncü növ daşqındır. Bir qayda olaraq, bu, yükü artırmaq üçün serverə və ya şəbəkə avadanlıqlarına əvvəllər səhv formalaşdırılmış (mənasız) sorğuların vəzifəsidir. Dördüncü növ, saxta ünvanlarla ünsiyyət kanallarının tıxanmasıdır. Kompüter sisteminin konfiqurasiyasının dəyişməsinə səbəb olan bir hücum da istifadə edilə bilər ki, bu da tamamilə işləməməsinə səbəb olur. Ümumiyyətlə, siyahı uzun ola bilər.

Sayta DDoS hücumu

Bir qayda olaraq, belə bir hücum xüsusi bir hostinglə əlaqələndirilir və yalnız əvvəlcədən müəyyən edilmiş bir veb qaynağına yönəldilmişdir (aşağıdakı fotoşəkildə nümunədə şərti olaraq example.com olaraq təyin edilmişdir).

Sayta çox çox zəng gəlsə, ünsiyyətin pozulması ünsiyyətin saytın özü tərəfindən deyil, provayder xidmətinin server hissəsi, daha doğrusu, hətta serverin özü və ya təhlükəsizlik sistemi tərəfindən olmaması səbəbindən baş verir. ancaq dəstək xidməti tərəfindən. Başqa sözlə, bu cür hücumlar, müəyyən bir müqavilə trafik limitini aşdıqda, ev sahibinin provayderdən xidmət rədd etməsini təmin etmək məqsədi daşıyır.

Serverə DDoS hücumu

Server hücumlarına gəldikdə, burada onlar heç bir xüsusi hostingə deyil, konkret olaraq bunu təmin edən provayderə yönəlib. Sayt sahiblərinin bundan əziyyət çəkməsinin əhəmiyyəti yoxdur. Əsas qurban provayderdir.

DDoS Attack Tətbiqi

İndi xüsusi yardım proqramlarından istifadə edərək bunu necə edəcəyimizi başa düşürük, indi bunu anlayacağıq. Dərhal qeyd edirik ki, bu tip tətbiqlər xüsusilə təsnif edilmir. İnternetdə pulsuz yükləmək üçün mövcuddur. Məsələn, LOIC adlı ən sadə və ən tanınmış DDoS hücum proqramı yükləmək üçün World Wide Web-də sərbəst şəkildə mövcuddur. Yalnız əvvəllər bilinən URL və IP ünvanları olan saytlara və terminallara hücum edə bilər.

Etik səbəblərdən zərərçəkənin IP ünvanını necə əldə edəcəyimizi indi nəzərdən keçirməyəcəyik. İlkin məlumatlara sahib olduğumuza əsaslanaraq.

Tətbiqi işə salmaq üçün Loic.exe icra olunan faylı istifadə edir, bundan sonra mənbə ünvanları sol tərəfdəki üst iki sətrə daxil edilir və sonra hər iki sətrin əksinə bir az sağa "Lock on" düyməsinə basılır. Bundan sonra pəncərədə qurbanımızın ünvanı görünəcək.

Aşağıda TCP / UDF və HTTP üçün tələb nisbətini tənzimləmək üçün sürgülər var. Varsayılan olaraq, dəyər "10" olaraq təyin olunur. Həddinə qədər artırın, sonra hücuma başlamaq üçün "IMMA CHARGIN MAH LAZER" böyük düyməsini basın. Eyni düyməni yenidən basaraq dayandıra bilərsiniz.

Təbii ki, tez -tez "lazer topu" adlandırılan belə bir proqram, ciddi bir qaynaq və ya provayder üçün problem yarada bilməyəcək, çünki orada DDoS hücumlarından qorunma olduqca güclüdür. Ancaq bir qrup insan eyni anda on və ya daha çox silahdan istifadə edərsə, nəyəsə nail ola bilərsiniz.

DDoS qorunması

Digər tərəfdən, DDoS hücumuna cəhd edən hər kəs "digər" tərəfdə də axmaq olmadığını anlamalıdır. Belə bir hücumun edildiyi ünvanları asanlıqla anlaya bilərlər və bu, ən dəhşətli nəticələrlə doludur.

Adi hosting sahiblərinə gəldikdə, adətən provayder dərhal müvafiq qorunma ilə bir xidmət paketi təqdim edir. Bu cür hərəkətlərin qarşısını almaq üçün bir çox vasitə ola bilər. Bu, deyək ki, hücumu təcavüzkara yönləndirmək, daxil olan sorğuları bir neçə serverə yenidən paylamaq, trafiki süzmək, saxta pozitivlərin qarşısını almaq üçün mühafizə sistemlərini təkrarlamaq, resursları artırmaq və s. Ümumiyyətlə, adi bir istifadəçinin heç bir narahatçılığı yoxdur.

Sonrakı söz əvəzinə

Görünür ki, bu məqalədən DDoS -a xüsusi proqram və bəzi ilkin məlumatlar ilə hücum etmək çətin olmayacaq. Başqa bir şey bunu etməyə dəyərmi və hətta idman marağı naminə əylənmək qərarına gələn təcrübəsiz bir istifadəçidirmi? Hər kəs başa düşməlidir ki, onun hərəkətləri istənilən halda hücuma məruz qalan tərəfin cavab tədbirlərinin istifadəsinə səbəb olacaq və bir qayda olaraq hücumu başlatan istifadəçinin xeyrinə deyil. Ancaq əksər ölkələrin Cinayət Məcəlləsinə görə, bu cür hərəkətlər üçün, necə deyərlər, bir -iki il o qədər də uzaq olmayan yerlərdə əldə edə bilərsiniz. Kim bunu istəyir?

Bu yaxınlarda, DDoS hücumlarının informasiya məkanında olduqca güclü bir silah olduğuna əmin ola bildik. Yüksək gücə malik DDoS hücumlarının köməyi ilə nəinki bir və ya bir neçə saytı deaktiv edə bilərsiniz, həm də kiçik bir ölkədə bütün şəbəkə seqmentinin işini poza və ya İnterneti deaktiv edə bilərsiniz. Bu günlərdə DDoS hücumları daha çox yayılır və hər dəfə gücləri artır.

Bəs belə bir hücumun mahiyyəti nədir? İşlədikdə şəbəkədə nə baş verir, fikir haradan gəldi və niyə bu qədər təsirli olur? Bütün bu suallara bugünkü yazımızda cavab tapa bilərsiniz.

DDoS və ya paylanmış xidmətdən imtina, şəbəkədəki müəyyən bir kompüterə həddindən artıq yüklənərək digər istifadəçilərə cavab verməməsinə səbəb olan bir hücumdur.

Bir ddos hücumunun nə demək olduğunu başa düşmək üçün bir vəziyyət təsəvvür edək: bir veb server istifadəçilərə bir veb səhifəsi verir, tutaq ki, bir səhifə yaratmaq və istifadəçinin kompüterinə tamamilə ötürmək yarım saniyə çəkir, onda serverimiz normal işləyə bilər. saniyədə iki sorğu tezliyində. Bu cür istəklər daha çox olarsa, veb server boşaldıqdan sonra növbə çəkiləcək və işlənəcəkdir. Bütün yeni istəklər növbənin sonuna əlavə olunur. İndi təsəvvür edək ki, çoxlu istəklər var və əksəriyyəti yalnız bu serveri yükləmək üçün gedir.

Gələn yeni sorğuların emal sürətini aşarsa, zaman keçdikcə sorğu növbəsi o qədər uzun olacaq ki, əslində yeni sorğular artıq işlənməyəcək. Bu ddos hücumunun əsas prinsipidir. Əvvəllər bu cür sorğular bir IP ünvanından göndərilirdi və buna xidmətdən imtina hücumu deyilirdi-Xidmət Ölüdür, əslində bu dos nədir sualına cavabdır. Ancaq bu cür hücumlarla yalnız mənbə ip ünvanını və ya bir neçəsini blok siyahısına əlavə etməklə təsirli bir şəkildə mübarizə aparmaq olar; üstəlik, şəbəkə bant genişliyi məhdudiyyətləri səbəbindən bir neçə cihaz ciddi bir serveri yükləmək üçün fiziki olaraq kifayət qədər paket yarada bilməz.

Buna görə hücumlar indi milyonlarla cihazdan birbaşa həyata keçirilir. Dağıtılmış sözü ada əlavə edildi, paylandı, məlum oldu - DDoS. Bu cihazların tək -tək heç bir mənası yoxdur və bəlkə də çox da yüksək olmayan bir İnternet bağlantısı var, amma hamısı eyni anda bir serverə sorğu göndərməyə başlayanda ümumi sürəti 10 TB -ə çata bilər / s. Və bu artıq kifayət qədər ciddi bir göstəricidir.

Təcavüzkarların hücumlarını həyata keçirmək üçün bu qədər cihazı haradan götürdüklərini öyrənmək qalır. Bunlar adi kompüterlər və ya təcavüzkarların əldə edə bildikləri müxtəlif IoT cihazlarıdır. İstədiyiniz hər şey ola bilər, uzun müddət yenilənməmiş bir firmware, idarəetmə cihazları və bir şəkildə virusu tutan və varlığından xəbəri olmayan və ya silməyə tələsməyən istifadəçilərin adi kompüterləri olan video kameralar və yönləndiricilər.

DDoS hücumlarının növləri

DDoS hücumlarının iki əsas növü var, onlardan biri xüsusi bir proqramın həddən artıq yüklənməsinə və şəbəkə kanalının özünü hədəf kompüterə çox yükləməsinə yönəlmiş hücumlara yönəldilmişdir.

Bir proqramın həddindən artıq yüklənməsinə edilən hücumlara 7 -də hücumlar da deyilir (osi şəbəkə modelində yeddi səviyyə var, sonuncu isə fərdi tətbiqlərin səviyyəsidir). Təcavüzkar çoxlu sayda sorğu göndərərək çoxlu server resursları istehlak edən bir proqrama hücum edir. Sonda, proqramın bütün əlaqələri emal etməyə vaxtı yoxdur. Yuxarıda nəzərdən keçirdiyimiz bu fikirdir.

İnternet kanalındakı DoS hücumları daha çox qaynaq tələb edir, lakin onlarla mübarizə aparmaq daha çətindir. Osi ilə bir bənzətmə etsək, bunlar 3-4 səviyyəyə, yəni kanala və ya məlumat ötürmə protokoluna edilən hücumlardır. Fakt budur ki, hər hansı bir İnternet bağlantısının öz üzərindən məlumatların ötürülə biləcəyi öz sürət həddi var. Çox məlumat varsa, proqram kimi şəbəkə avadanlığı da onları ötürmək üçün növbəyə qoyur və əgər məlumatların miqdarı və gəliş sürəti kanalın sürətindən çox yüksəkdirsə, o zaman həddindən artıq yüklənəcək. Belə hallarda məlumat ötürmə sürəti saniyədə gigabaytla hesablana bilər. Məsələn, kiçik bir Liberiya ölkəsinin İnternet bağlantısı kəsildikdə, məlumat ötürmə sürəti 5 TB / saniyəyə qədər idi. Buna baxmayaraq, əksər şəbəkə infrastrukturlarını həddindən artıq yükləmək üçün 20-40 Gb / s kifayətdir.

DDoS hücumlarının mənşəyi

Yuxarıda, DDoS hücumlarının nə olduğunu və DDoS hücumlarının üsullarını araşdırdıq, onların mənşəyinə keçməyin vaxtı gəldi. Bu hücumların niyə bu qədər təsirli olduğunu heç düşünmüsünüzmü? Onilliklər ərzində hazırlanmış və sınaqdan keçirilmiş hərbi strategiyalara əsaslanır.

Ümumiyyətlə, informasiya təhlükəsizliyinə yanaşmaların çoxu keçmişin hərbi strategiyalarına əsaslanır. Qədim Troya döyüşünə bənzəyən Trojan virusları, fidyə almaq üçün sənədlərinizi oğurlayan fidyə proqramları və düşmənin resurslarını məhdudlaşdıran DDoS hücumları var. Rəqibin seçimlərini məhdudlaşdırmaqla onun sonrakı hərəkətlərinə bir az nəzarət edirsiniz. Bu taktika hər iki hərbi strateq üçün çox yaxşı işləyir. və kiber cinayətkarlar üçün.

Hərbi strategiya vəziyyətində, düşmənin imkanlarını məhdudlaşdırmaq üçün məhdudlaşdırıla biləcək resurs növləri haqqında çox düşünə bilərik. Su, yemək və tikinti materiallarını məhdudlaşdırmaq düşməni sadəcə məhv edərdi. Kompüterlərlə hər şey fərqlidir, müxtəlif xidmətlər var, məsələn, DNS, veb server, e-poçt serveri. Hamısının fərqli infrastrukturu var, amma onları birləşdirən bir şey var. Bu bir şəbəkədir. Şəbəkə olmadan uzaq xidmətə daxil ola bilməyəcəksiniz.

Müharibə ağaları suyu zəhərləyə, bitkiləri yandıra və yoxlama məntəqələri qura bilər. Kiber cinayətkarlar xidmətə yanlış məlumatlar göndərə, bütün yaddaşını istehlak etməyə və ya bütün şəbəkə kanalını tamamilə yükləməyə məcbur edə bilərlər. Müdafiə strategiyaları da eyni köklərə malikdir. Server administratoru, zərərli trafik tapmaq və hədəf şəbəkə kanalına və ya proqramına çatmamış onu bloklamaq üçün gələn trafikə nəzarət etməli olacaq.

Qurucu və sayt idarəçisi olaraq açıq mənbə proqramları və Linux əməliyyat sistemini sevirəm. Hazırda əsas əməliyyat sistemim olaraq Ubuntu -dan istifadə edirəm. Linux -dan başqa, informasiya texnologiyaları və müasir elmlə əlaqəli hər şeylə maraqlanıram.

Saytdakı hücumlardan, hackdən çox danışırıq, amma DDOS mövzusundan bəhs etməmişik. Bu gün bu vəziyyəti düzəldirik və sizə DDoS hücumlarının təşkili texnologiyaları və haker hücumları üçün tanınmış vasitələr haqqında tam bir baxış təqdim edirik.

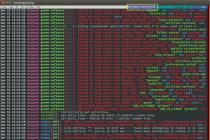

Komandanı işlədərək KALI -də DDOS hücumları üçün mövcud vasitələrin siyahısını görə bilərsiniz:

kali> / usr / share / exploitdb / platforms / windows / dos |

Bu əmr Windows sistemlərinə hücum etmək üçün istismar məlumat bazasını göstərir.

Mövcud Linux DDoS hücum vasitələrinə baxmaq üçün əmri daxil edin:

/ usr / share / exploitdb / platforms / Linux / dos. |

2. LOIC

Aşağı Orbitli İon Topu (LOIC) Aşağı Orbitli İon Topu. Bəlkə də ən populyar DDOS proqramı. Kütləvi ICMP istəkləri, UDP göndərə bilər və bununla da qurbanın serverinə kanalı bağlaya bilər. Ən məşhur LOIC hücumu 2009 -cu ildə Anonim qrup tərəfindən həyata keçirildi və WikiLeaks -in pul yığma sistemindən ayrılmasının qisası olaraq PayPal, Visa, MasterCard -a qarşı yönəldildi.

LOIC istifadə edərək təşkil edilən hücumlar, İnternet provayderlərinin şəbəkə avadanlıqlarında UDP və ICMP paketləri blok edilərək məhv edilə bilər. LOIC proqramını veb saytında pulsuz olaraq yükləyə bilərsiniz. Bu vasitə Windows -a əsaslanır və onunla işləmək çox sadədir, qurbanın saytlarını göstərin və yalnız bir düyməni basın.

2. HOIC

HOIC, LOIC yaradan eyni qrup tərəfindən Praetox tərəfindən Payback Əməliyyatı zamanı hazırlanmışdır. Əsas fərq, HOIC -in HTTP protokolundan istifadə etməsi və təsadüfi HTTP GET və POST istəkləri göndərmək üçün istifadə etməsidir. Eyni zamanda 256 domenə hücum edə bilir. Saytından yükləyə bilərsiniz.

3. XOIC

XOIC başqa bir çox sadə DDOS vasitədir. İstifadəçinin qurbanın IP ünvanını təyin etməsi, protokolu (HTTP, UDP, ICMP və ya TCP) seçməsi və tətiyi çəkməsi lazımdır! Saytından yükləyə bilərsiniz

5. HULK

6. UDP Flooder

UDP Flooder, bir hədəfə birdən çox UDP paketi göndərmək üçün hazırlanmış bir vasitədir. UDP Flooder, oyunçuları serverdən ayırmaq üçün oyun serverlərinə edilən DDOS hücumlarında tez -tez istifadə olunur. Proqramı buradan yükləmək mümkündür.

7. RUDY

8. ToR Hammer

ToR Hammer işləmək üçün yaradılmışdır təcavüzkarın daha çox anonimliyinə nail olmaq məqsədi ilə şəbəkə... Bu vasitənin problemi, TOR şəbəkəsinin olduqca yavaş olmasıdır və beləliklə DDoS hücumunun təsirini azaldır. Bu DDOS proqramını Packet Storm saytlarından və ya yükləyə bilərsiniz.

9. Pyloris

Pyloris, yeni bir yanaşma tətbiq edən başqa bir DDoS vasitəsidir. Təcavüzkarın özünəməxsus HTTP sorğusu yaratmasına imkan verir. Proqram daha sonra bu cür istəklərlə TCP bağlantısını açıq saxlamağa çalışacaq və bununla da serverdəki mövcud əlaqələrin sayını azaldacaq. Serverin bağlantı limiti sona çatanda server artıq əlaqələrə xidmət edə bilməz və sayt əlçatmaz olur. Bu alət saytdan yükləmək üçün pulsuzdur.

10. OWASP Switchblade

Açıq Veb Tətbiq Təhlükəsizliyi Layihəsi (OWASP) və ProactiveRISK İnkişaf etdirmə Aləti Switchblade DoS vasitəsi WEB tətbiqlərinin DDOS hücumlarına qarşı müqavimətini yoxlamaq üçün Üç iş rejiminə malikdir: 1. SSL Half-Open, 2. HTTP Post və 3. Slowloris. OWASP veb saytından nəzərdən keçirmək üçün yükləyə bilərsiniz.

11. DAVOSET

12. GoldenEye HTTP DoS Aləti

13. THC-SSL-DOS

Bu DDOS proqramı (Kali ilə birlikdə gəlir) və İnternet kanalının bant genişliyindən istifadə etməməsi və bir kompüterdən istifadə oluna bilməsi ilə əksər DDOS vasitələrindən fərqlənir. THC-SSL-DOS, SSL protokolunun zəifliyini istifadə edir və hədəf serveri "öldürə" bilir. Əlbəttə ki, bu zəiflik yoxdursa. Proqramı THC veb saytından yükləyə və ya bu vasitənin artıq quraşdırıldığı KALI Linux istifadə edə bilərsiniz.

14. DDOSIM - Layer 7 DDoS emulatoru

Bu araşdırmamızı tamamlayır, amma gələcəkdə blogumuzun səhifələrində DDOS hücumları mövzusuna qayıdacağıq.